英国で一昨年、医療情報システムがサイバー攻撃により診療が停止し、

全世界的なニュースとなったことは記憶に新しいところ(汗)

https://oompa-de-loompa.blogspot.com/2017/05/blog-post_16.html

昨年、日本の医療機関でも、初めて同様の事例によるインシデントが発生!?

https://oompa-de-loompa.blogspot.com/2018/10/blog-post_30.html

サイバー攻撃では初動対応が重要なんだけど、

攻撃や感染が発見されても、

医療機関では、どのように対応すべきか、

末端の医療従事者はもとより

経営陣や事務方だって、

未だによくわかってないのが実情

危機感、薄っいんだよな!(苦笑)

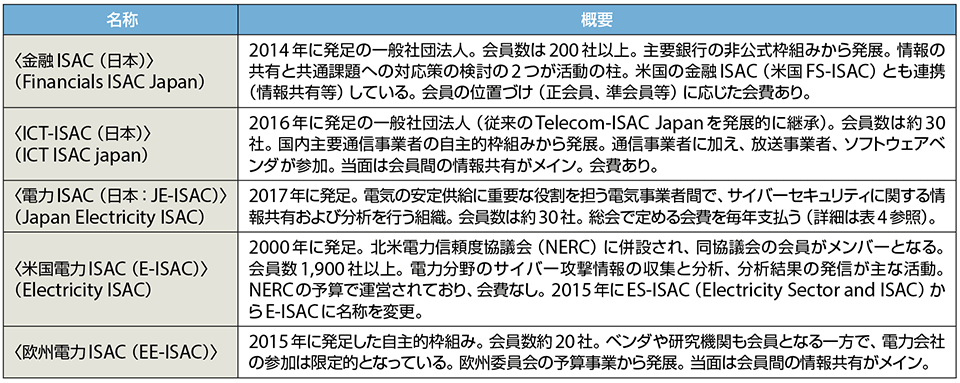

米国では、医療を含む、金融、電力、ICTなど19の業界ごとに、

ISAC(アイザック)と呼ばれる情報共有組織があり、

サイバー攻撃に関する情報を収集し、

医療ISACが医療機関に提供しているんだけど、

日本では、電力や金融などの業界では、すでに動いているんだけど、

医療業界はてんで遅れてるんだよね(苦笑)

ちなみに、米国の医療ISAC(H-ISAC)は、

医療情報ベンダー、医療機器ベンダー、行政等のステークホルダーも参画し、

医療機関とともに、

情報セキュリティ・インシデンテント対策の対応を行っている

日本では、前述のとおり、医療ISACの設立は遅れていて、

医療分野における情報セキュリティの重要性を啓発を目的とした、

メディカルITセキュリティフォーラム(MITSF)という非営利的団体が、

ISACに類似した役割を担っっている(米国H-ISACと事業提携)

http://www.mitsf.jp/

ISACに似たものとして、

日本医師会が事務局となって、

情報共有・分析を担う組織として「医療セプター」を設置

実はこの「医療セプター」って、

10年以上前に設立されとったんだけど、

活動どころか、名前すら耳にしたことがなかったけどな...

(オレだけか?:汗)

そんな医療セプターが、

近年の医療機関へのサイバー攻撃を危惧してか?

いよいよ本格始動?

「医療機関へのハッキング」はもう起こっている。セキュリティ対策の強化に向けてNISCが主導する「医療セプター」も始動

FINDERSより

医療機関へのサイバー攻撃を懸念する声が拡がっている。

医療機関が扱う病歴や治療内容などの医療情報は、最高レベルの秘匿性が求められる情報のひとつであり、サイバー犯罪者にとってクレジットカード情報以上の価値を持つとも言われている。

また、電子カルテの導入や医療機器のネットワーク化などデジタル化が急速に進展しているにもかかわらず、十分なセキュリティ対策を行っていない医療機関が少なくないことも、サイバー犯罪者にとって都合がいいようだ。

DEFCONでも医療機関は関心の高いテーマに

今夏にラスベガスで開催されたハッカーたちの一大イベント「DEFCON 27」においても、医療機関のセキュリティは関心の高いテーマのひとつだった。

会場内には、本物そっくりにつくられた病院が設置され、院内ネットワークに接続された様々な医療機器やパソコン、データベースなどへのサイバー攻撃を試みることで、その安全性を検証し改善に努めようというのだ。

これまで情報セキュリティへの関心が低いと言われてきた医療機器メーカーも、やっと重い腰を上げたようだ。

DEFCONにおける、このような取り組みが実現した背景には、2016年に医療機器がDMCA(デジタルミレニアム著作権法)の適用除外となったことがある。それ以前は、研究者といえども医療機器をハッキングすることは違法だった。

医療機関を悩ますランサムウェアによる攻撃

医療機関や医療機器メーカーがサイバー攻撃対策に本腰を入れ始めた理由のひとつが、2015年ごろから急増しだしたランサムウェアによる攻撃だ。

2016年2月には、ロサンゼルスにある中規模の病院「ハリウッド長老教会派医療センター(Hollywood Presbyterian Medical Center)」がランサムウェアに感染し、ハッカーの要求通りに身代金を払ってしまった事例が話題となった。

同病院内のネットワークに侵入したランサムウェアは、ローカルサーバーを介して院内中のPCに感染し、電子カルテを保管していたHDDを暗号化してしまう。

これによりPCを使った業務が一切できないという深刻な事態に陥ったため、やむなく暗号の解除キーと引き替えに40ビットコイン(当時約1万7000ドル)を支払ってしまったようだ。

このような成功事例がサイバー犯罪者を勢いづかせ、いまもランサムウェアによる攻撃は頻発している。米国ではつい最近にも、歯科診療所を標的とした攻撃により400カ所以上の診療所が治療データを暗号化され、業務に重大な支障をきたしているとの報道がある。

患者の診療記録2400万件と検査画像が公開状態に

医療関係者のセキュリティ意識の低さを示す事例としては、9月16日にドイツのセキュリティ企業Greenbone Networksが発表した、サーバ設定の不備によって患者の診療記録が大量に公開状態になっていたという象徴的な案件がある。

同社が7月中旬から9月上旬にかけて実施したのは、インターネットに接続されている「PACS」の現状調査だ。

PACSとは、エックス線やCT、MRIなどの画像を管理するシステムで、国際標準規格の「DICOM(Digital Imaging and Communications in Medicine)」に従ってサーバ上に保存されるもの。

その結果、世界各国の医療機関で撮影されたレントゲン検査やCT検査などの検査画像と患者の個人データが、インターネット経由で誰にでもアクセス可能な状態で保存されていたことが判明する。

発見された患者データは日本を含む52カ国におよび、その総数は2400万件以上というから事態は深刻だ。しかも、個人情報には7億件以上の検査画像データがひも付けられていた。

Greenbone Networksによれば、このような問題を引き起こした主な原因は人為的なもので、サーバの更新不備や設定ミスにあったというが、脆弱性も複数見つかっており、ヒト、システムの両面から対処する必要があるとされる。

動き始める「医療セプター」に期待するもの

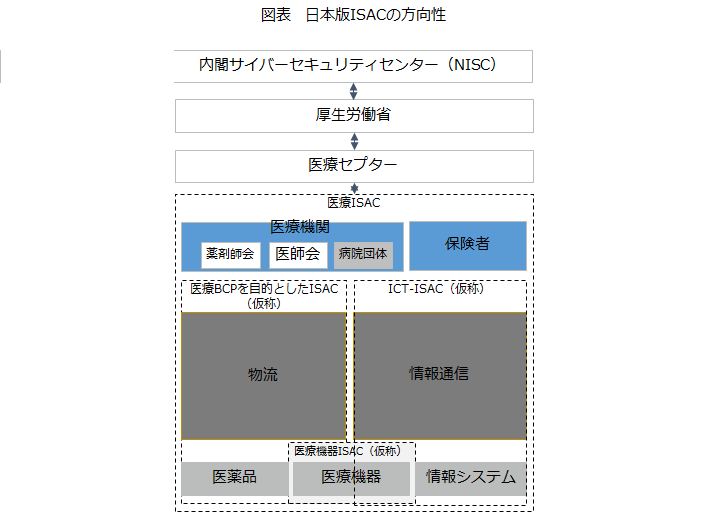

このように懸念材料の多い医療分野におけるサイバーセキュリティの在り方を改革しようとする動きも始まっている。その中核的な役割を担うことが期待されているのが「医療セプター」だろう。

セプター(CEPTOAR)とは、IT技術を活用していく上で懸念される各種のサイバーインシデントに備え、重要インフラ事業者などが情報を共有・分析するための組織で、各重要インフラ分野ごとに設けられる。NISC(内閣サイバーセキュリティセンター)が2018年に改訂した「第4次行動計画」では、当面は対象となる14分野(業種)で19セプターが整備される。

医療セプターもそのひとつで、今後は情報セキュリティ対策や、政府と連携しての安全基準などの整備・浸透に注力。また、情報共有活動に加えて、他の情報インフラ分野と同様に、年1回実施されるNISC(内閣サイバーセキュリティセンター)の主催するサイバー演習へも参加するという。

その構成は、日本医師会、日本歯科医師会、日本薬剤師会、日本看護協会などからなり、一般社団法人 保健医療福祉情報システム工業会(JAHIS)がオブザーバーの役割を果たす。事務局は日本医師会情報システム課に設置される。

高度化する医療機器への依存度は、今後ますます高まっていくことが予想される。

生命維持や治療に使用される医療機器がハッキングされれば、患者の命が奪われかねないことを考えると、他のインフラ分野以上にセキュリティ対策は重要と思われる。

これを機に、遅れていると言われる医療関係者全体の意識改革が進んでいくことを期待したいものだ。

医療セプター...

相変わらず臨床工学技士(会)の名前は入ってないのね...(苦笑)

上記の記事の最後の文言は、

臨床工学技士はやらないの?...と言われているようにも見えるがな(汗)

いずれにせよ、サイバー攻撃から医療機器を護もるには、

無知な医療機関だけがもがいても

何もできやしない(苦笑)

医療機器の製造・販売業者の団体(医機連、JAHISなど)、

情報通信関連業者(ICT-ISACなど)、

行政(NISC、IPAなど)と連携し、

医療セプターまでも取り込んだ

医療(機器)ISACを構築する必要があるだろうね

やはり中心的に動くのは臨床工学技士か?

全世界的なニュースとなったことは記憶に新しいところ(汗)

https://oompa-de-loompa.blogspot.com/2017/05/blog-post_16.html

昨年、日本の医療機関でも、初めて同様の事例によるインシデントが発生!?

https://oompa-de-loompa.blogspot.com/2018/10/blog-post_30.html

サイバー攻撃では初動対応が重要なんだけど、

攻撃や感染が発見されても、

医療機関では、どのように対応すべきか、

末端の医療従事者はもとより

経営陣や事務方だって、

未だによくわかってないのが実情

危機感、薄っいんだよな!(苦笑)

米国では、医療を含む、金融、電力、ICTなど19の業界ごとに、

ISAC(アイザック)と呼ばれる情報共有組織があり、

サイバー攻撃に関する情報を収集し、

医療ISACが医療機関に提供しているんだけど、

日本では、電力や金融などの業界では、すでに動いているんだけど、

医療業界はてんで遅れてるんだよね(苦笑)

ちなみに、米国の医療ISAC(H-ISAC)は、

医療情報ベンダー、医療機器ベンダー、行政等のステークホルダーも参画し、

医療機関とともに、

情報セキュリティ・インシデンテント対策の対応を行っている

日本では、前述のとおり、医療ISACの設立は遅れていて、

医療分野における情報セキュリティの重要性を啓発を目的とした、

メディカルITセキュリティフォーラム(MITSF)という非営利的団体が、

ISACに類似した役割を担っっている(米国H-ISACと事業提携)

http://www.mitsf.jp/

ISACに似たものとして、

日本医師会が事務局となって、

情報共有・分析を担う組織として「医療セプター」を設置

実はこの「医療セプター」って、

10年以上前に設立されとったんだけど、

活動どころか、名前すら耳にしたことがなかったけどな...

(オレだけか?:汗)

そんな医療セプターが、

近年の医療機関へのサイバー攻撃を危惧してか?

いよいよ本格始動?

「医療機関へのハッキング」はもう起こっている。セキュリティ対策の強化に向けてNISCが主導する「医療セプター」も始動

FINDERSより

医療機関へのサイバー攻撃を懸念する声が拡がっている。

医療機関が扱う病歴や治療内容などの医療情報は、最高レベルの秘匿性が求められる情報のひとつであり、サイバー犯罪者にとってクレジットカード情報以上の価値を持つとも言われている。

また、電子カルテの導入や医療機器のネットワーク化などデジタル化が急速に進展しているにもかかわらず、十分なセキュリティ対策を行っていない医療機関が少なくないことも、サイバー犯罪者にとって都合がいいようだ。

DEFCONでも医療機関は関心の高いテーマに

今夏にラスベガスで開催されたハッカーたちの一大イベント「DEFCON 27」においても、医療機関のセキュリティは関心の高いテーマのひとつだった。

会場内には、本物そっくりにつくられた病院が設置され、院内ネットワークに接続された様々な医療機器やパソコン、データベースなどへのサイバー攻撃を試みることで、その安全性を検証し改善に努めようというのだ。

これまで情報セキュリティへの関心が低いと言われてきた医療機器メーカーも、やっと重い腰を上げたようだ。

DEFCONにおける、このような取り組みが実現した背景には、2016年に医療機器がDMCA(デジタルミレニアム著作権法)の適用除外となったことがある。それ以前は、研究者といえども医療機器をハッキングすることは違法だった。

医療機関を悩ますランサムウェアによる攻撃

医療機関や医療機器メーカーがサイバー攻撃対策に本腰を入れ始めた理由のひとつが、2015年ごろから急増しだしたランサムウェアによる攻撃だ。

2016年2月には、ロサンゼルスにある中規模の病院「ハリウッド長老教会派医療センター(Hollywood Presbyterian Medical Center)」がランサムウェアに感染し、ハッカーの要求通りに身代金を払ってしまった事例が話題となった。

同病院内のネットワークに侵入したランサムウェアは、ローカルサーバーを介して院内中のPCに感染し、電子カルテを保管していたHDDを暗号化してしまう。

これによりPCを使った業務が一切できないという深刻な事態に陥ったため、やむなく暗号の解除キーと引き替えに40ビットコイン(当時約1万7000ドル)を支払ってしまったようだ。

このような成功事例がサイバー犯罪者を勢いづかせ、いまもランサムウェアによる攻撃は頻発している。米国ではつい最近にも、歯科診療所を標的とした攻撃により400カ所以上の診療所が治療データを暗号化され、業務に重大な支障をきたしているとの報道がある。

患者の診療記録2400万件と検査画像が公開状態に

医療関係者のセキュリティ意識の低さを示す事例としては、9月16日にドイツのセキュリティ企業Greenbone Networksが発表した、サーバ設定の不備によって患者の診療記録が大量に公開状態になっていたという象徴的な案件がある。

同社が7月中旬から9月上旬にかけて実施したのは、インターネットに接続されている「PACS」の現状調査だ。

PACSとは、エックス線やCT、MRIなどの画像を管理するシステムで、国際標準規格の「DICOM(Digital Imaging and Communications in Medicine)」に従ってサーバ上に保存されるもの。

その結果、世界各国の医療機関で撮影されたレントゲン検査やCT検査などの検査画像と患者の個人データが、インターネット経由で誰にでもアクセス可能な状態で保存されていたことが判明する。

発見された患者データは日本を含む52カ国におよび、その総数は2400万件以上というから事態は深刻だ。しかも、個人情報には7億件以上の検査画像データがひも付けられていた。

Greenbone Networksによれば、このような問題を引き起こした主な原因は人為的なもので、サーバの更新不備や設定ミスにあったというが、脆弱性も複数見つかっており、ヒト、システムの両面から対処する必要があるとされる。

動き始める「医療セプター」に期待するもの

このように懸念材料の多い医療分野におけるサイバーセキュリティの在り方を改革しようとする動きも始まっている。その中核的な役割を担うことが期待されているのが「医療セプター」だろう。

セプター(CEPTOAR)とは、IT技術を活用していく上で懸念される各種のサイバーインシデントに備え、重要インフラ事業者などが情報を共有・分析するための組織で、各重要インフラ分野ごとに設けられる。NISC(内閣サイバーセキュリティセンター)が2018年に改訂した「第4次行動計画」では、当面は対象となる14分野(業種)で19セプターが整備される。

|

| 日本医師会「医療セプターの活動について」の資料より |

その構成は、日本医師会、日本歯科医師会、日本薬剤師会、日本看護協会などからなり、一般社団法人 保健医療福祉情報システム工業会(JAHIS)がオブザーバーの役割を果たす。事務局は日本医師会情報システム課に設置される。

高度化する医療機器への依存度は、今後ますます高まっていくことが予想される。

生命維持や治療に使用される医療機器がハッキングされれば、患者の命が奪われかねないことを考えると、他のインフラ分野以上にセキュリティ対策は重要と思われる。

これを機に、遅れていると言われる医療関係者全体の意識改革が進んでいくことを期待したいものだ。

医療セプター...

相変わらず臨床工学技士(会)の名前は入ってないのね...(苦笑)

上記の記事の最後の文言は、

臨床工学技士はやらないの?...と言われているようにも見えるがな(汗)

いずれにせよ、サイバー攻撃から医療機器を護もるには、

無知な医療機関だけがもがいても

何もできやしない(苦笑)

医療機器の製造・販売業者の団体(医機連、JAHISなど)、

情報通信関連業者(ICT-ISACなど)、

行政(NISC、IPAなど)と連携し、

医療セプターまでも取り込んだ

医療(機器)ISACを構築する必要があるだろうね

やはり中心的に動くのは臨床工学技士か?

コメント